Blog

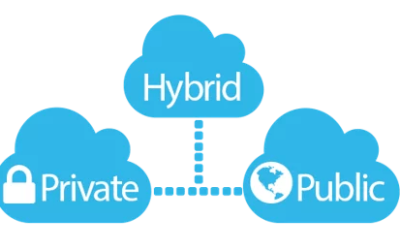

Consulta nuestros artículo sobre ciberseguridad, almacenamiento en la nube y tendencias en TI.¿Qué es la nube pública, privada e híbrida?

Se han desarrollado diferentes modelos, tipos y servicios de informática en la nube para satisfacer las necesidades tecnológicas de las organizaciones, que cambian con rapidez.

¿Qué es IVR?

La Respuesta de Voz Interactiva o IVR es una tecnología de telefonía que le permite a los clientes interactuar con el sistema de atención de la compañía a través de menúes de voz configurables, en tiempo real, utilizando tonos DTMF.

¿Qué es la piratería digital?

La piratería en Digital es la práctica de copiar, vender, reproducir o distribuir contenidos o productos sin la autorización de los titulares de sus derechos de autor, derechos de explotación o propietarios de los mismos. Puede ser a cambio de dinero o de forma gratuita.

Cómo un firewall ayuda en la prevención de ataques a la red

Un firewall de red es un sistema que es capaz de controlar el acceso a la red de su organización y, por lo tanto, protege su red. Actúa como un filtro para bloquear el tráfico entrante no legítimo antes de que pueda ingresar a la red de su organización y causar daños.

Detenga el ransomware y el phishing

El ransomware sigue siendo la forma predominante de malware que utilizan los atacantes para obtener ganancias ilícitas y causar interrupciones. Para muchas organizaciones, la pérdida de ciclos comerciales críticos y los ingresos de los sistemas que se han detenido superan con creces el precio del rescate en sí. ransomware y el phishing

Telefonía IP

La telefonía IP es la telefonía que establece las comunicaciones mediante Internet y donde la transición de voz se realiza mediante Voz por IP.

EndPoint

Los Endpoint son cualquier punto que sea la parte final de una red. Las computadoras de las empresas, los portátiles o celulares podrían considerarse como Endpoint.

Ransomware

El ransomware, en todas sus formas y presentaciones, es una seria amenaza tanto para usuarios hogareños como para empresas. Es fundamental estar alerta a los riesgos que supone y tomar todas las medidas de prevención posibles.

Hackers de sombrero negro, blanco y gris

Los hackers son conocidos, normalmente, por ser individuos anónimos que suelen realizar actividades ilegales en la internet. No obstante, existen diferentes tipos de hackers, clasificados según sus características o sus objetivos.

Cifrado de datos

El cifrado de datos es la base principal de la seguridad de datos. Es la forma más sencilla e importante para garantizar que la información de un sistema de computadora no pueda robarla ni leerla alguien que desee utilizarla con fines maliciosos.

Como funcionan las troncales SIP

Las troncal SIP son líneas telefónicas que funcionan sobre IP utilizando el protocolo SIP. Son el equivalente moderno a las troncales T1.

Ciberataques

Un ciberataque es un conjunto de acciones dirigidas contra sistemas de información, como pueden ser bases de datos o redes computacionales, con el objetivo de perjudicar a personas, instituciones o empresas.

Hacking Ético: ¿Qué es?

El hacking ético es una excelente estrategia comercial para prevenir y proteger a cualquier empresa o negocio de ciberataques, sobre todo, en un tiempo en que los ciberdelitos siguen en constante aumento.

Nueve elementos esenciales de una solución SD-WAN segura y eficaz

La solución SD-WAN permite a las organizaciones expandir cómo y dónde se aplica. Conectar las sucursales a la nube o al centro de datos es solo uno de los posibles escenarios.

Estrategias de Seguridad para Microsoft 365

Microsoft 365 es una potente solución de productividad empresarial basada en la nube. Sin embargo, el uso de Microsoft 365 y sus

herramientas de colaboración y productividad basadas en la nube, la infraestructura de correo electrónico y otros componentes pueden exponer

a las organizaciones a riesgos de seguridad. Seguridad para Microsoft 365